يحذر مكتب التحقيقات الفيدرالي من عملية احتيال “Smissing” الجديدة الخطرة التي تستهدف هاتفك

الضبابية هي نوع من عملية احتيال التصيد التي تعمل من خلال الرسائل النصية.

يأتي الاسم من مزيج من “الرسائل القصيرة” و “التصيد” لأن المحتالين يستخدمون رسائل مزيفة لخداع الأشخاص لتوفير معلومات شخصية. لقد كان موجودًا لفترة من الوقت ، لكن من الجيد مؤخرًا أن مكتب التحقيقات الفيدرالي وبعض المدن الأمريكية بدأت في تحذير الناس.

قام المتسللون بإعداد أكثر من 10000 موقع ويب مزيف لمواصلة هذه الاحتيال والنصوص المستهدفة المصممة لسرقة المعلومات الشخصية والمالية لكل من مستخدمي iPhone و Android.

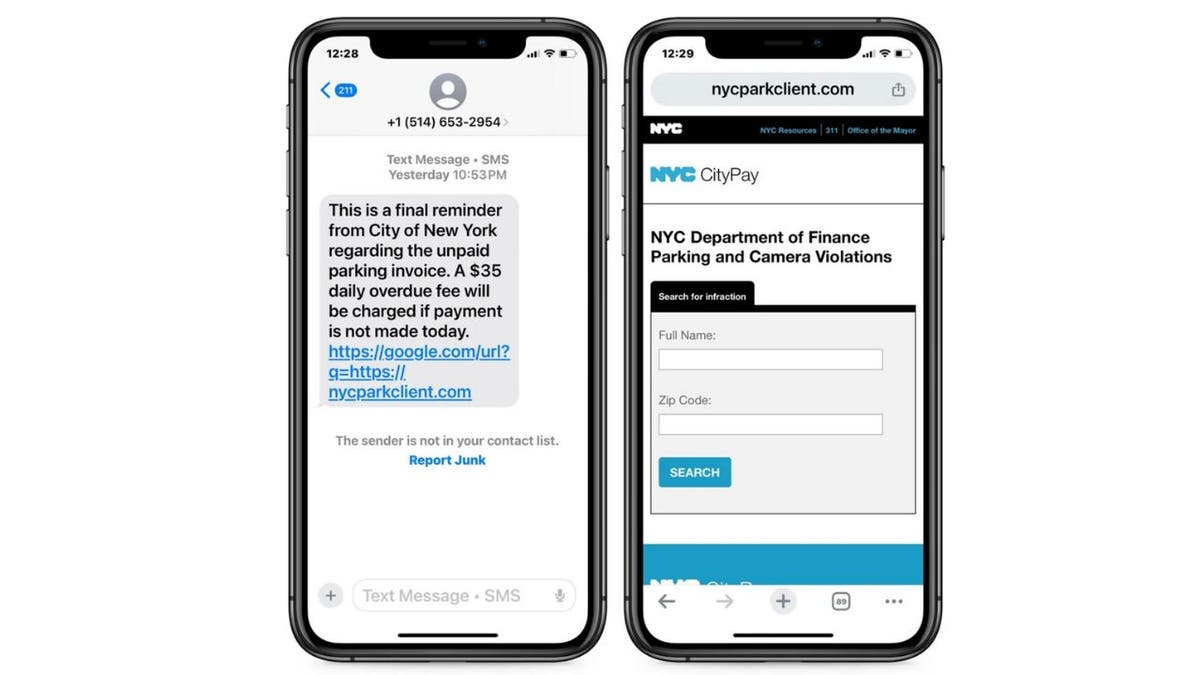

توضيح المتسلل في العمل (كورت “Cyberguy” Knutsson)

ما تحتاج إلى معرفته

تحذر المدن في جميع أنحاء البلاد السكان من حملة الهاتف المحمول المستمرة التي يتظاهر فيها المحتالون بأنهم قسم انتهاكات وقوف السيارات. تهدد الرسائل النصية الاحتيالية بغرامة يومية بقيمة 35 دولارًا إذا ادعى المستلم أن لديهم فاتورة لوقوف السيارات غير مدفوعة الأجر وتركها غير مدفوعة الأجر. كما ذكرت منشورات الأمن السيبراني تنزف الكمبيوتردفعت أحدث موجة من نصوص الصيد تنبيهات من مدن متعددة ، بما في ذلك أنابوليس ، بوسطن ، غرينتش ، دنفر ، ديترويت ، هيوستن ، ميلووكي ، سولت ليك سيتي ، شارلوت ، سان دييغو وسان فرانسيسكو.

لا تزال الحملة ، التي بدأت في ديسمبر ، نشطة. يدعي نصوص Smorish أنه يأتي من السلطات الحكومية ويطلب من المستلمين النقر على الرابط ودفع الغرامة المؤجلة.

“هذا هو التذكير النهائي من مدينة نيويورك بخصوص فواتير وقوف السيارات غير المدفوعة. إذا لم يتم إجراء المدفوعات اليوم ، فسيتم فرض رسوم متأخرة قدرها 35 دولارًا كل يوم” ، حسبما ذكرت رسالة احتيالية.

نص عملية الاحتيال (BleepingComputer)

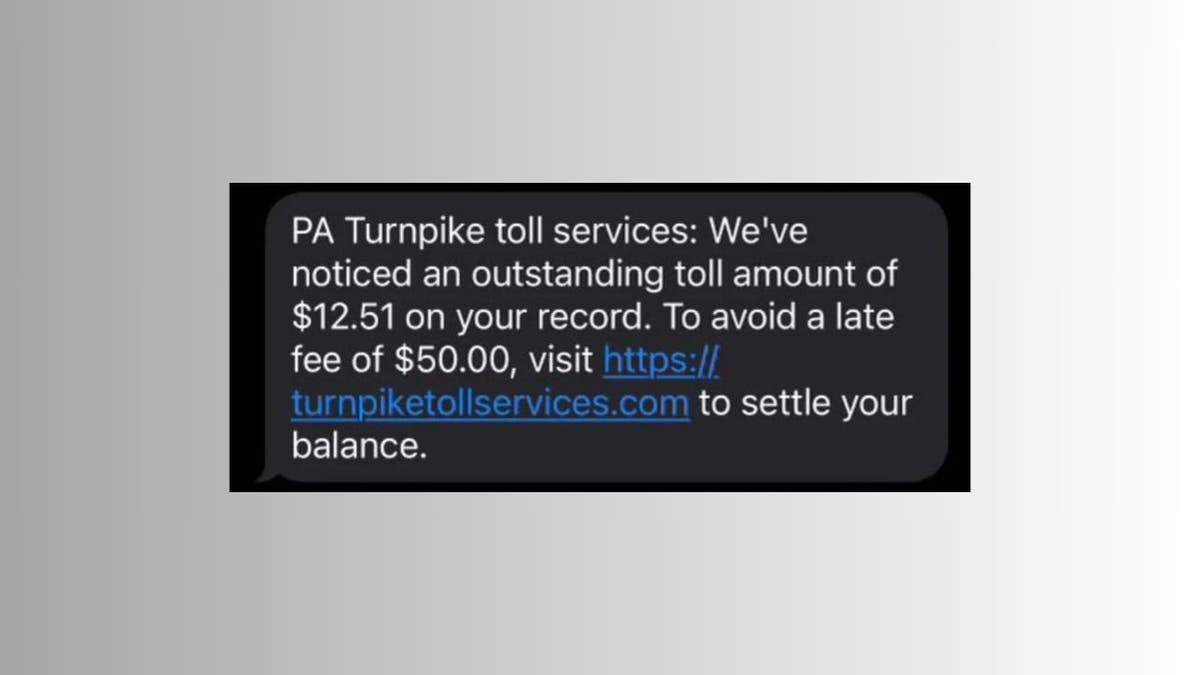

وقد لوحظ نفس قالب التصيد في الحيل المماثلة التي تستهدف سكان المدن الأخرى. أثار مكتب التحقيقات الفيدرالي أيضًا مخاوف بشأن حملة آثار أوسع من سيؤثر علينا السكان. في تحذير حديث ، حذرت الوكالة من أن المحتالين قد توسعوا إلى ما بعد غرامات وقوف السيارات وأنهم ينتحلون الآن خدمات جمع الطرق.

ما هو الذكاء الاصطناعي (AI)؟

وقالت الوكالة: “منذ أوائل مارس 2024 ، تلقى مركز شكاوى الجريمة على الإنترنت (IC3) أكثر من 2000 شكوى تُبلغ عن نصوص Smidding التي تمثل خدمات جمع الطرق من ثلاث ولايات على الأقل”. “تشير معلومات شكوى IC3 إلى أن الاحتيال قد ينتقل من ولاية إلى أخرى.”

نص عملية الاحتيال (كورت “Cyberguy” Knutsson)

تتطور عمليات الاحتيال

جديد تقرير 42 من وحدة شبكات الأمن السيبراني بالو ألتو شبكاتيكشف قسم الأمن السيبراني التابع للشركة ، المتخصص في استجابة التهديدات والاستجابة للحوادث ، أن هذه عمليات الاحتيال مصممة لسرقة المعلومات الحساسة ، بما في ذلك تفاصيل بطاقة الائتمان والحساب المصرفي.

سيتم توسيع ما بدأ كخطة تضمنت إخطارات الدفع الاحتيالية لتشمل تنبيهات خدمة التوصيل المزيفة ، مما يتيح للمستخدمين النقر على روابط ضارة.

يبدو أن عملية الاحتيال تتم معالجتها من قبل مجرمي الإنترنت المحليين باستخدام مجموعة أدوات طورتها مجموعة قرصنة صينية. على وجه الخصوص ، توضح دراسة من الوحدة 42 أن العديد من مجالات الاحتيال وأسماء المجالات المؤهلة بالكامل تستخدم مجالات الصين.

عالم مظلم من إعلانات Facebook حيث يحاول المحتالون سرقة أموالك

ست طرق لحماية نفسك من عمليات الاحتيال الاحتيالية

1. يرجى التحقق قبل أن تثق: التعامل مع النص غير المرغوب فيه بحذر. إذا ادعت أن رسالتك من وكالة أو شركة حكومية ، فلا تنقر على الرابط أو تصرف على الفور. بدلاً من ذلك ، اتصل بمؤسستك مباشرة باستخدام رقم هاتفك الرسمي أو تحقق من موقع ويب تم التحقق منه لتأكيد مطالبتك.

2. تجنب النقر على الروابط المشبوهة واستخدام برنامج مكافحة الفيروسات القوي. يستخدم المحتالون روابط لتوجيهها إلى مواقع الويب المزيفة التي يمكنها سرقة المعلومات الشخصية والمالية. بدلاً من النقر على رابط بنص غير متوقع ، أدخل عنوان URL المعروف يدويًا في متصفحك أو ابحث في موقع المؤسسة الرسمية.

انقر هنا للحصول على شركة Fox الخاصة بك أثناء التنقل

أفضل طريقة لحماية نفسك من الروابط الضارة لتثبيت البرامج الضارة هي تثبيت برامج مكافحة الفيروسات على جميع الأجهزة ، حيث قد تصل إلى معلوماتك الشخصية. يمكن أن تحذرك هذه الحماية أيضًا من أنها ستعمل على تخزين البريد الإلكتروني والرانسوم برامج الفدية والحفاظ على معلوماتك الشخصية والأصول الرقمية آمنة. احصل على أفضل 2025 الفائزين بحماية فيروسات في أجهزة Windows و Mac و Android و iOS.

3. حافظ على آمنة جهازك: بانتظام قم بتحديث نظام التشغيل لجهازك تطبيق لضمان أحدث تصحيحات الأمان. فكر في تثبيت برامج أمان ذات سمعة طيبة يمكنها اكتشاف محاولات التصيد وتنبيهك بشأن مواقع ومواقع ورسائل خطرة محتملة.

4. باستخدام مدير كلمة المرور: يمكن أن يساعدك مدير كلمة المرور الموثوقة في حماية المعلومات الحساسة عن طريق ملء بيانات الاعتماد الخاصة بك تلقائيًا فقط على المواقع التي تم التحقق منها. هذا يقلل من خطر دخول التفاصيل الخاصة بك على موقع ويب احتيالي ويسمح لك بالتحذير إذا كان الموقع لا يتطابق مع ما تتوقعه. احصل على بياناتي ابحث عن أفضل مديري كلمة المرور التي تمت مراجعتها من 2025 هنا.

5. الإبلاغ عن نشاط مشبوه: إذا تلقيت نصوصًا يبدو أنها متوقفة ، فيرجى الإبلاغ عنها فورًا إلى شركة الاتصالات المحمولة أو تطبيق القانون المحلي أو مركز شكوى الجريمة على الإنترنت التابع لمكتب التحقيقات الفيدرالي (IC3). تساعد التقارير السلطات على تعقب المحتالين ومنع مزيد من الهجمات.

6. يرجى النظر في استخدام خدمة حذف البيانات الشخصية. تساعد خدمات حذف البيانات الشخصية في تقليل التعرض لهجمات الضبابية عن طريق إزالة المعلومات الحساسة من موقع ويب وسيط البيانات ، مثل أرقام الهواتف والعناوين وتفاصيل البريد الإلكتروني. غالبًا ما يعتمد المحتالون على قواعد البيانات المتاحة للجمهور لاستهداف الضحايا بنصوص التصيد الشخصية. هذه الخدمات ليست بريئة ، لكنها يمكن أن تجعل من الصعب على مجرمي الإنترنت العثور على معلوماتك وإساءة استخدامها. على الرغم من عدم وجود خدمة تعد بحذف جميع البيانات من الإنترنت ، إلا أن حذف خدمة الحذف أمر رائع إذا كنت ترغب في مراقبة وأتمتة عملية حذف المعلومات المستمرة من مئات المواقع على مدار فترة زمنية طويلة. يرجى الاطلاع على أفضل اختيارات لخدمات حذف البيانات.

عمليات الاحتيال الموفرة للطاقة تستخدم اسم Elon Musk – هذه هي الحقيقة

انكاكسة مهمة في عربة التسوق الخاصة بك

لقد تم تعقب هذه الاحتيال من Smhishing ، ومن الواضح أنها تتطور بسرعة ، من غرامات وقوف السيارات المزيفة إلى إشعارات الأجرة المزيفة. أقوم بتكثيف لعبتي الأمنية لأن مكتب التحقيقات الفيدرالي والمدن ، مثل نيويورك ، سان فرانسيسكو ، يصنعون أجهزة إنذار. القاعدة العامة هي أنه إذا تلقيت نصًا من رقم غير معروف أو عنوان بريد إلكتروني ، إذا كانت تحية زرقاء ، فسيُطلب منك النقر على الرابط أو دفع الفاتورة أو الرد بطريقة ما ، أو حظر الرقم. نعتذر ، لكننا نوصي بأن تكون آمنًا عندما يتعلق الأمر بحماية معلوماتك الشخصية.

انقر هنا للحصول على تطبيق Fox News

هل تعتقد أن مزودي الهواتف المحمولة وشركات التكنولوجيا يفعلون ما يكفي لحماية المستخدمين من هذه الأنواع من الاحتيال؟ اكتب لنا ودعنا نعرف cyberguy.com/contact

لمزيد من المعلومات حول النصائح التقنية وتنبيهات الأمان ، اشترك في النشرة الإخبارية المجانية لـ CyberGuy Report cyberguy.com/newsledter

اسألنا سؤالًا في عربة التسوق الخاصة بنا أو أخبرنا بما تريد أن نغطيه

اتبع عربة التسوق الخاصة بك على قنواته الاجتماعية

إجابات على أسئلة الرجل السيبراني الأكثر طلبًا:

جديد من العربة:

حقوق الطبع والنشر 2025 Cyberguy.com. يحظر التكاثر غير المصرح به.